在工业网络逐步走向开放化与互联化的背景下,网络安全已从“可选项”变为“基础设施”。相比传统IT网络,工业现场往往缺乏严格的接入控制,一旦有未授权设备接入,轻则造成广播风暴、IP冲突,重则影响生产控制系统的稳定运行。因此,从接入层开始构建“零信任”的安全体系,成为工业交换机的重要能力之一,而 IEEE 802.1X 正是这一体系的核心技术。

802.1X 的本质:端口级网络准入控制(PNAC)

从工程实现角度看,802.1X 是一种基于端口的网络访问控制机制(Port-Based Network Access Control, PNAC)。它的核心逻辑很清晰:

在身份认证通过之前,端口不允许传输任何业务数据。

这与传统“接上就能通信”的以太网模型完全不同,它将交换机从“二层转发设备”升级为“安全控制节点”。

802.1X体系包含三个关键角色:

- Supplicant(申请者):终端设备(如工业PC、PLC、摄像头等)

- Authenticator(认证者):接入交换机(工业交换机)

- Authentication Server(认证服务器):通常为RADIUS服务器

数据流流程如下:

- 终端接入交换机端口,端口初始处于未授权状态

- 交换机发起EAP(Extensible Authentication Protocol)认证请求

- 终端提交身份凭证(用户名/证书等)

- 交换机将认证信息封装并转发至RADIUS服务器

- 服务器返回认证结果

- 认证通过 → 端口放行;认证失败 → 端口保持阻断或进入隔离状态

为什么工业网络更需要 802.1X

在企业办公网络中,802.1X 主要用于防止非法接入。而在工业场景,它的价值更为关键:

1. 防止“野设备”接入生产网络

工业现场经常存在临时接入行为(调试笔记本、外包设备等),如果没有认证机制,这些设备可能:

- 引入病毒或恶意程序

- 造成IP地址冲突

- 触发广播风暴802.1X 能在物理接入层直接阻断风险源。

2. 构建分级安全策略(结合 VLAN / ACL)

认证通过后,可以动态下发策略,例如:

- 分配不同 VLAN(生产 / 管理 / 访客)

- 应用访问控制列表(ACL)

- 限制带宽或访问范围

这在智能制造、矿山、轨道交通等场景中尤为重要。

3. 满足工业合规与安全标准

越来越多行业(如能源、电力、煤矿)对网络安全提出强制要求,例如:

- 等保(MLPS)

- IEC 62443 工业安全标准802.1X 已成为“必须具备”的基础能力之一。

工程实现中的关键技术细节

在实际部署中,802.1X 并不是简单“开关功能”,需要考虑以下工程问题:

1. 认证模式选择

常见模式包括:

- 基于端口(Port-Based):一个端口一个认证状态(简单但不灵活)

- 基于MAC(MAC-Based):适用于不支持802.1X的设备(如传统PLC)

- 混合模式(Hybrid):工程中最常用

2. 工业设备兼容性问题

很多工业终端(如老旧PLC、传感器)不支持802.1X协议,此时通常采用:

- MAC认证旁路(MAB,MAC Authentication Bypass)

- 静态白名单绑定

- 结合端口安全(Port Security)

3. 认证失败策略(Fail Policy)

必须明确以下行为:

- Fail-close(严格安全):认证失败直接阻断

- Fail-open(业务优先):认证失败仍允许通信

工业现场通常需要在安全与连续生产之间做权衡。

4. 与时间敏感网络(TSN)的兼容

在高实时性场景(如自动驾驶、工业控制)中,需要确保:

- 认证过程不会影响实时流量

- 认证后策略不会破坏TSN调度

这对交换机的调度与QoS能力提出更高要求。

工业交换机中的 802.1X 实现能力

成熟的工业交换机厂商,通常会在802.1X基础上扩展更多工程能力,包括:

- 支持 RADIUS / TACACS+ 认证

- 支持动态 VLAN 分配

- 支持 Guest VLAN / Critical VLAN

- 支持多认证并发(Multi-Host / Multi-Domain)

- 支持与 SNMP / Syslog 联动审计

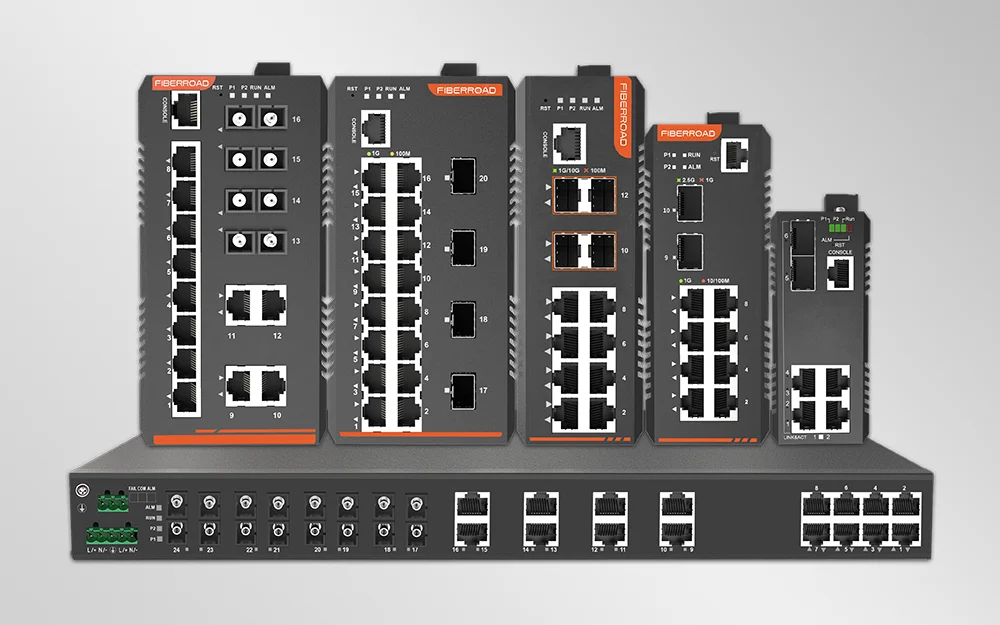

以 Fiberroad(光路科技)为例,其网管型工业交换机已普遍支持 802.1X 协议,并在此基础上提供完善的工业级安全特性:

- 支持端口级认证与MAC认证结合

- 支持复杂工业拓扑下的策略下发

- 支持与环网(ERPS)、VLAN、QoS 等功能协同工作

- 满足矿山、电力、轨交等高可靠场景需求

这类能力,使交换机不仅是“数据转发节点”,更是“安全控制边界”。

典型应用场景

1. 智能制造产线

- 防止未经授权的调试设备接入

- 区分生产设备与办公终端

2. 煤矿与能源行业

- 控制井下设备接入权限

- 防止恶意或误操作导致系统异常

3. 智慧交通 / 车路协同

- 对摄像头、RSU、边缘节点进行身份认证

- 防止伪造设备接入网络

总结:从“可连通”到“可信任”

802.1X 的引入,本质上是工业网络从“连得上”向“可信任”演进的关键一步。对于工程师而言,它不仅是一个协议,更是一种设计思路:

所有接入都必须经过验证,所有通信都必须可控。

在未来工业网络(尤其是工业互联网与TSN融合场景)中,802.1X 将与零信任架构、身份管理系统深度融合,成为工业网络安全的基础组件。

如果你的网络已经开始关注:

- 接入安全

- 设备身份管理

- 网络合规

那么,802.1X 不再是“是否需要”,而是“如何正确部署”的问题。