在很多工业现场,网络问题往往不是“慢一点”这么简单,而是突然全线异常:设备掉线、通信中断、甚至整条产线停摆。排查到最后,你可能会发现——问题的源头,竟然只是一个“错误的DHCP响应”。

这也是为什么,越来越多工程师开始关注一个过去容易被忽视的功能:DHCP Snooping。

为什么DHCP会成为工业网络的“隐患源”?

先看一个典型现场问题:

某自动化产线运行稳定数月,某天维护人员接入一台笔记本后,网络开始出现异常:

- PLC间歇性掉线

- 上位机通信中断

- 部分设备IP地址异常

最终定位原因:

👉 这台笔记本开启了DHCP服务

它向网络中发送了错误的IP分配信息,导致终端设备获取了错误网关或IP地址,从而引发通信混乱。

这个问题在工业网络中并不少见,而且有几个特点:

- 很隐蔽(不容易第一时间发现)

- 影响范围大(可能波及整网)

- 排查成本高(需要抓包或逐段排查)

DHCP Snooping 是怎么解决这个问题的?

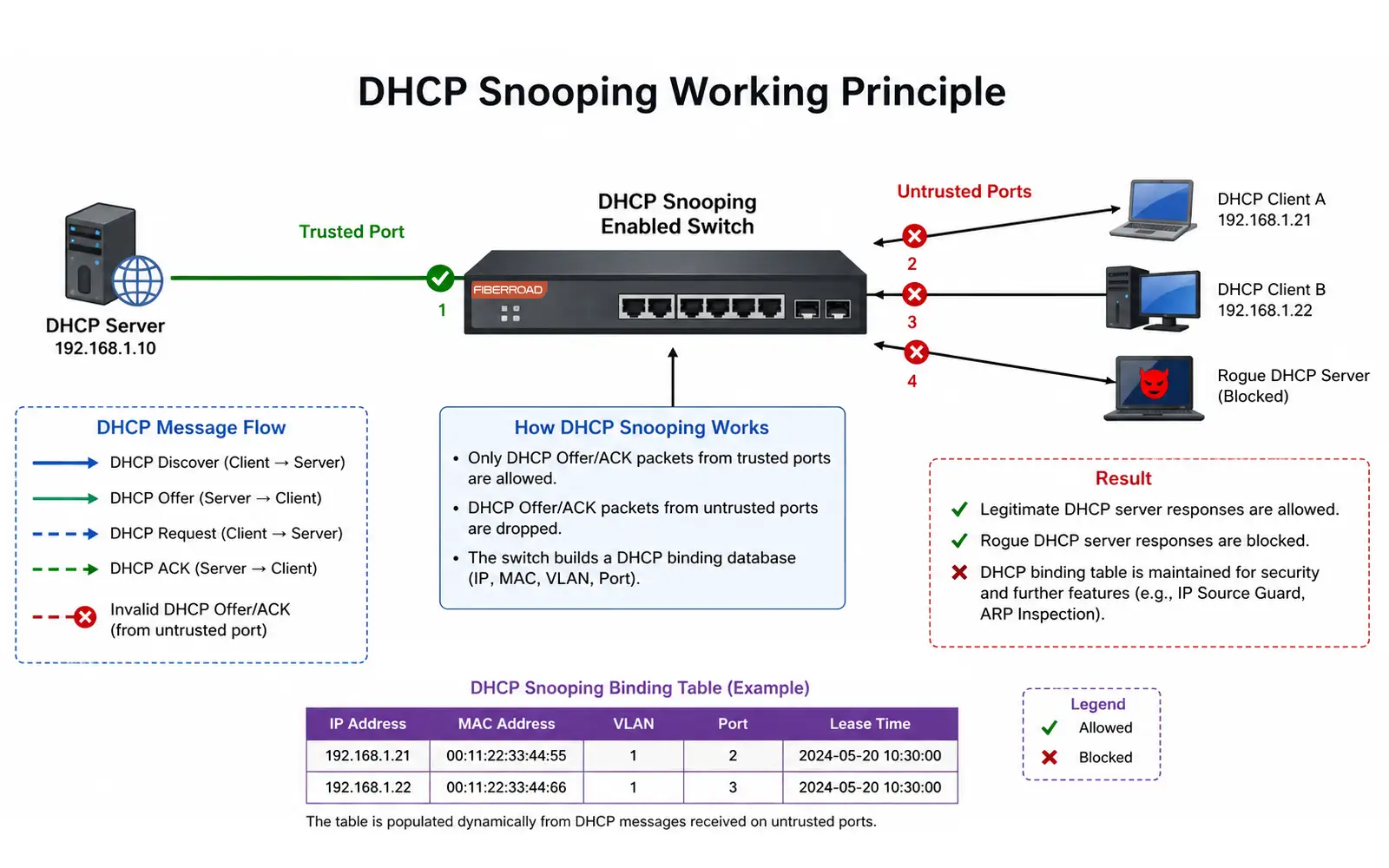

DHCP Snooping,本质上是一种基于交换机的DHCP安全控制机制。它的核心思想很直接:

只允许“可信端口”的DHCP服务器响应,其它一律拦截。

也就是说,交换机开始“理解”DHCP报文,而不是简单转发。

它具体做了三件关键的事情:

1️⃣ 区分“可信端口”和“非可信端口”

- Trusted Port(可信端口)

→ 连接合法DHCP服务器 - Untrusted Port(非可信端口)

→ 连接终端设备

👉 规则很简单:

只有可信端口,才能发送DHCP Offer / ACK

2️⃣ 拦截非法DHCP响应

当一个普通终端(如笔记本)试图充当DHCP服务器时:

- 报文会被交换机识别

- 在非可信端口直接丢弃

👉 从源头阻断“伪DHCP服务器”

3️⃣ 构建“绑定表”(Binding Table)

交换机会记录:

- IP地址

- MAC地址

- 端口号

- VLAN

这个表非常关键,因为它还能用于:

- ARP防护

- IP Source Guard

- 网络审计

工程现场中,DHCP Snooping能解决哪些实际问题?

从工程师角度看,它解决的不是“理论问题”,而是以下这些真实痛点:

✔ 防止“野DHCP服务器”导致全网异常

这是最直接的价值。

特别是在以下场景中非常常见:

- 外包施工接入设备

- 临时调试电脑接入

- 运维误操作

✔ 避免IP地址冲突和错配

错误的DHCP响应可能导致:

- 多设备拿到相同IP

- 网关错误

- DNS异常

这些问题在工业控制系统中,影响远比办公网络严重。

✔ 为后续安全机制提供基础数据

DHCP Snooping生成的绑定表,可以作为整个安全体系的基础:

- ARP防护依赖它

- IP Source Guard依赖它

- 网络行为追踪依赖它

换句话说:

没有DHCP Snooping,很多安全功能都只是“半成品”。

部署DHCP Snooping时,工程师必须注意什么?

很多人以为这是一个“开关型功能”,但实际上有几个关键点:

1️⃣ 哪些端口要设为Trusted?

原则:

👉 只允许真正的DHCP服务器端口设为Trusted

常见错误:

- 把上联口全部设为Trusted(风险极高)

2️⃣ 是否启用Option 82?

Option 82可以在DHCP报文中加入交换机信息(如端口号),用于精细化管理。

但要注意:

- 某些旧设备可能不兼容

- 需要与DHCP服务器配合

3️⃣ 与VLAN的关系

DHCP Snooping通常是基于VLAN启用的,必须确保:

- 每个业务VLAN策略一致

- 不同VLAN不会互相影响

4️⃣ 工业环境的特殊性

工业网络和办公网络不同:

- 很多设备不支持复杂协议

- 网络结构更封闭

- 对稳定性要求极高

因此:

👉 策略要“保守但有效”,不能过度复杂

工业交换机厂商的实现差异,决定了效果

从参数表来看,很多交换机都支持DHCP Snooping,但在实际工程中差异很明显。

以 Fiberroad(光路科技)的网管型工业交换机为例,其DHCP Snooping功能更偏向工程实用性:

- 支持基于VLAN的精细控制

- 可与ARP防护、IP Source Guard联动

- 支持复杂工业拓扑(环网、冗余网络)

- 在高温、电磁干扰环境下依然稳定运行

更重要的是,它的设计逻辑不是“功能堆叠”,而是围绕一个目标:

在不影响业务连续性的前提下,提升网络安全性。

一个容易被忽略的事实

很多工业网络问题,并不是设备性能不够,而是:

👉 基础安全机制缺失

而DHCP Snooping,正是这些“基础能力”中最容易被忽略的一项。

结尾:一个工程师必须回答的问题

如果你的工业网络中:

- 任何设备接入都能获取IP

- 没有区分DHCP来源

- 没有IP与设备的绑定关系

那么你其实无法回答一个关键问题:

当前网络中的每一个IP地址,是否都是“可信的”?

而DHCP Snooping,正是解决这个问题的第一步。